使能数据的防护是保障装备安全运行的基础

广州应用科技学院、广东省智能制造信息安全工程技术研究中心 王兴波

设备的使能数据,一般人对这个词比较陌生。实际上,从字面理解,它们是“使设备能发挥功能的数据”;从技术层面来讲,它们是置于计算机等电子自动化设备、确保设备按照预设功能工作的数据。例如,计算机的BIOS数据和操作系统数据都是使计算机能够正常工作的使能数据。

使能数据可分为内核使能与作业使能两类。前者是装备在出厂时内置其中使之能够启动运行的数据,后者是完成某个任务加载到装备的数据。例如,计算机的BIOS是出厂内置在计算机的内核使能数据,操作系统是根据计算机所需执行任务安装(加载)到计算机的作业使能数据,打印驱动程序是驱动打印机工作的使能数据,而打印机打印的各种数据则是为完成打印任务加载到打印机的作业使能数据。

近年来,对装备使能数据的攻击以致残装备或窃取装备作业数据成为工业互联网环境的一个犯罪手段,也是智能制造系统的面临一个风险。

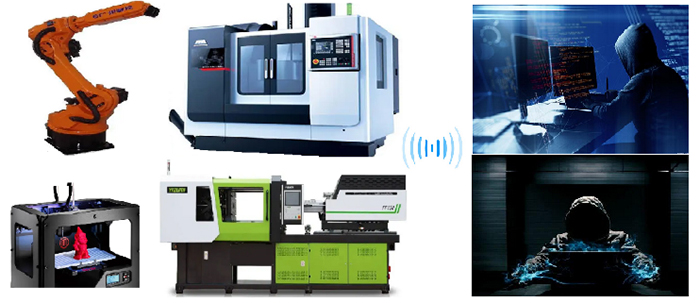

数控装备是由计算机数字控制系统 (简称数控系统)控制的自动化生产设备,如各种加工中心、工业机器人、数字注塑机、3D打印机等。数控装备的使能数据是企业的核心知识产权乃至国家机密,也是有组织网络犯罪觊觎和攻击的目标。

在智能制造系统中,数控装备是生产线上的制造单元,是工业互联网的末端结点,其外围的制造执行系统(MES)经有线或无线网络连接着生产、管理、销售等复杂的大数据网络直达云端,存在着多种类、多源头的潜在攻击。

由于数控系统的操作系统大多是按照装备的预设功能和需求裁剪出的嵌入式最小系统,缺乏安全性的考虑,无法抵御攻击,加上制造企业通常按生产要求将相同型号的数控装备置于同一生产线,导致攻击的破坏力度大、覆盖面广。这些因素使得数控装备的安全防护面临极大挑战,是工业信息安全的一个难题。

数控装备使能数据主要包括数控系统的主板结构数据、核心控制软件数据和生产作业数据。对数控装备攻击的目的是破坏装备、生产或窃取数据,攻击源通常来自外网、企业云网和其它包括但不限于连接到数控系统的外设如打印机、采集器等,攻击方式通常有三种方式。

第一种是篡改或窃取作业数据。经MES与数控系统的网络接口渗透,在存储或操作系统篡改或窃取作业数据。德国钢企就是这样被攻击了作业数据。

第二种是篡改控制软件的核心算法或参数,致使装备无法正常作业甚至遭到损毁。伊朗铀浓缩机就是被从连接到装备的打印机攻入后篡改了算法参数导致系统性损坏。

还有一种叫抄板的方式,即对板卡“逆向工程”,既可窃取板卡的结构数据,还可以从物理层置入间谍数据,攻击操作系统或其他数据。

为保护我国工业系统和制造系统,国家工信部早在2012年就发出了相应的建议,在智能制造领域开展相应的研究开发,确保生产装备免受侵害。

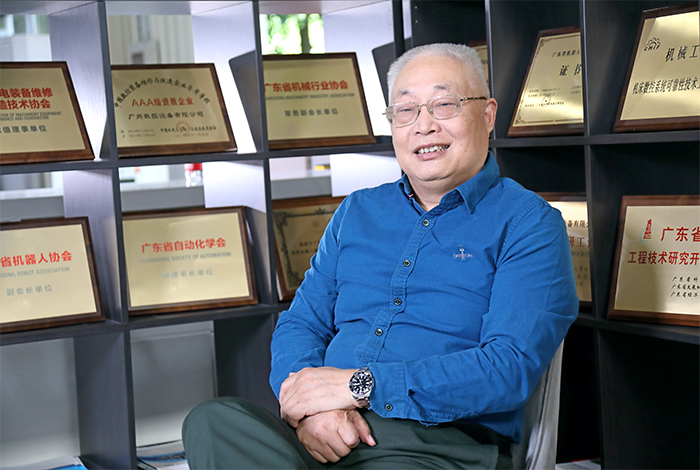

2016年我们团队依托佛山大学在广东省科技厅的支持下,在国内率先成立智能制造系统信息安全工程技术研究中心。我们协同中山大学,与广数数控设备有限公司、伊之密股份有限公司、广东中创智腾技术服务有限公司、广东辰宜信息科技有限公司、广东瀚秋智能装备股份有限公司等装备生产的龙头企业合作,开展了 “防抄板、防篡改、防窃取”的“三防”技术研究,开发出符合国密要求具有防护能力的国产替代数控系统。

我们团队的研究已取得数十件发明专利,10多个国家标准,衍生开发出广数系列、伊之密系列、瀚秋系列等10多种国产替代产品,应用范围涵盖减材/增材制造、注塑/压铸成型、包装、涂敷、电子贴片等自动化产业及工业信息化等行业,用户超过100万家,占国产市场50%以上的份额,社会经济效益显著。

目前,我们的科研团队正在广州应用科技学院、佛山大学、广数数控设备有限公司等高校和企业的支持下继续深入开展相关的研究,旨在取得更高、更新的成果,服务社会。

王兴波教授简介:硕、博士毕业于国防科技大学,南粤优秀教师,中国计算机学会杰出会员,主要在数字化与智能化制造领域从事教学与科技开发,创建了“广东省机电技术工程教育中心”、“佛山数控技术科研基础平台”、“工业机器人核心技术创新与发展平台”和“广东省智能制造信息安全工程技术研究中心”,主持50余项各种科研项目,发表学术论文100多篇,出版专著、教材9种,获得国家专利50多件,带领团队获得省部级科技进步二等奖2次、三等奖4次和社会组织科学技术奖多次。